Paramètres du serveur

Les paramètres du serveur sont disponibles sur https://YOURNAME.radius-as-a-service.com/settings/server

Ports et adresses IP

Aperçu

RADIUSaaS exploite un service RadSec pour fournir une authentification cloud sécurisée à ses utilisateurs. De plus, pour les clients qui ne peuvent pas utiliser RadSec dans leur environnement réseau, par exemple en raison de limitations matérielles ou logicielles, RADIUSaaS propose des proxies RADIUS qui gèrent la conversion de protocole de RADIUS vers RadSec.

Les services RadSec et RADIUS offrent une adresse IP publique qui permet à vos appliances et services réseau de communiquer avec notre service depuis n’importe où via Internet. Ces services fonctionnent sur leurs ports enregistrés uniques.

RadSec / TCP

DNS RadSec

L'entrée DNS par laquelle le service RadSec est accessible.

Adresses IP du serveur

Il s'agit de l'adresse IP publique du service RadSec.

Ports RadSec

Il s'agit du port enregistré pour RadSec : 2083

Basculement et redondance

Dans les cas où les clients exigent des niveaux de redondance plus élevés, plusieurs points de terminaison RadSec peuvent être configurés pour votre instance, fournissant des adresses IP supplémentaires. Veuillez noter qu'un coût supplémentaire s'applique pour ce service.

Il est important de noter que RADIUSaaS ne fournit PAS de basculement entre les points de terminaison RadSec. À la place, ce basculement est typiquement implémenté sur votre équipement réseau comme montré dans l'exemple ci-dessous utilisant Meraki.

Il est recommandé de configurer votre scénario de basculement en utilisant des adresses IP plutôt que le DNS pour une meilleure visibilité et une moindre dépendance à un service supplémentaire (DNS).

Dans cette configuration, les deux adresses IP RadSec sont listées par ordre de préférence. Lorsque Meraki est incapable d'atteindre l'une des adresses IP, il tentera typiquement deux fois de plus puis passera à la suivante. Pour plus d'informations concernant la capacité de basculement de votre système Meraki (ou autre), veuillez consulter vos propres ressources.

Paramètres RadSec

Les paramètres suivants contrôlent certains aspects de la connexion RadSec à votre instance RADIUSaaS.

Version TLS maximale

Ce paramètre contrôle la version TLS maximale pour votre interface RadSec. La version minimale est fixée à 1.2, la valeur par défaut maximale est définie à 1.3.

TLS 1.3 offre plusieurs avantages par rapport à 1.2, y compris le mécanisme d'authentification post-handshake, qui permet de demander des identifiants supplémentaires avant de compléter la poignée de main. Ceci est important pour les vérifications des certificats RadSec discutées ensuite.

Vérification de révocation pour les certificats RadSec

Ce paramètre détermine si une vérification de révocation doit être effectuée pour toutes les connexions RadSec. La méthode de vérification de la révocation diffère légèrement de celle utilisée pour les certificats d'authentification des clients.

Pour le bon fonctionnement de RadSec, des dispositifs réseau tels que points d'accès, commutateurs et serveurs VPN établissent une connexion protégée par TLS vers le serveur RadSec. Les déploiements RadSec utilisent typiquement TLS mutuel (mTLS), où les deux pairs s'authentifient mutuellement à l'aide de certificats X.509 durant la poignée de main TLS. L'implémentation RADIUSaaS impose le mTLS.

Pour déterminer la validité et le statut de révocation d'un certificat client RadSec, le certificat doit être présenté par le client dans le cadre du processus d'authentification TLS. Ce n'est qu'après réception du certificat que des vérifications de révocation (par exemple via CRL ou OCSP) peuvent être effectuées.

TLS 1.2

TLS 1.2 prend en charge l'authentification TLS mutuelle durant la poignée de main initiale en utilisant les CertificateRequest, Certificate, et CertificateVerify messages. Lorsque l'authentification du client est requise et correctement appliquée, le certificat client RadSec est présenté, validé et vérifié pour révocation avant que la session TLS ne soit établie et avant que tout trafic RADIUS ne soit échangé.

Cependant, TLS 1.2 permet également une authentification client optionnelle et prend en charge la renégociation. En conséquence, certaines implémentations clientes RadSec peuvent terminer la poignée de main initiale sans présenter de certificat client. Ce comportement est spécifique à l'implémentation et non une limitation du protocole TLS 1.2.

Pour atténuer le comportement ci-dessus, le Vérification de révocation pour les certificats RadSec paramètre est désactivé lorsque la version TLS maximale est réglée sur 1.2. Veuillez noter que vous pouvez le réactiver manuellement plus tard.

TLS 1.3

TLS 1.3 offre un modèle plus déterministe et rationalisé pour l'authentification TLS mutuelle. Lorsque l'authentification du client est demandée, le certificat client RadSec est échangé dans le cadre de la poignée de main initiale et validé avant l'établissement de la connexion TLS. Ceci permet au serveur RadSec de vérifier immédiatement le certificat client, y compris son statut de révocation, et d'échouer la poignée de main si le certificat est invalide ou révoqué. En conséquence, TLS 1.3 permet une application plus stricte et plus prévisible de l'authentification TLS mutuelle pour les connexions RadSec.

Le Vérification de révocation pour les certificats RadSec paramètre est automatiquement activé lorsque la version TLS maximale est réglée sur 1.3.

RADIUS / UDP

Cette section est disponible lorsque vous avez configuré au moins un Proxy RADIUS. Pour chaque proxy, une adresse IP publique distincte est disponible. Les adresses IP publiques dans cette section ne prennent en charge que le protocole RADIUS et écoutent donc sur les ports 1812/1813.

Adresses IP du serveur et emplacement

Ces adresses IP n'écoutent que sur RADIUS via les ports UDP 1812/1813.

Géolocalisation du(des) Proxy(s) RADIUS ainsi que l(es) adresse(s) IP publique(s) respective(s).

Secrets partagés

Le secret partagé pour le Proxy RADIUS respectif. Par défaut, tous les proxies RADIUS sont initialisés avec le même secret partagé.

Ports

Cette section affiche les ports standard pour les services d'authentification RADIUS (1812) et de comptabilité RADIUS (1813).

Basculement et redondance

Redondance des proxies

Notez qu'un seul Proxy RADIUSaaS ne fournit pas de redondance. Pour assurer la redondance, mettez en place plusieurs proxies RADIUSaaS comme décrit ici.

Redondance du service RadSec pour les proxies

Lors de l'utilisation de RADIUSaaS avec plusieurs instances RadSec, les proxies sont automatiquement configurés pour se connecter à toutes les instances RadSec disponibles. Un proxy RADIUSaaS priorisera la connexion au service RadSec régional le plus proche. Si ce service n'est pas disponible, il basculera vers un autre service RadSec disponible.

Certificats du serveur

CA client

Par défaut, RADIUSaaS génère une certificat de serveur RADIUS signé par une Autorité de Certification (CA) qui est disponible sur notre service uniquement à cette fin. Nous l'appelons la CA client. La CA client est unique pour chaque client.

Pour créer votre CA client, suivez ces étapes simples :

Accédez à Paramètres > Paramètres du serveur

Cliquez sur Ajouter

Choisissez Laisser RaaS créer une CA pour vous

Cliquez sur Enregistrer

Après la création, vous verrez un nouveau certificat disponible sous Certificats du serveur

Apportez votre propre certificat

Si vous ne souhaitez pas utiliser la CA client, vous pouvez télécharger jusqu'à deux de vos propres certificats.

Certificat de serveur émis par SCEPman

Veuillez suivre ces étapes pour utiliser SCEPman Certificate Master afin de générer un nouveau certificat de serveur :

Accédez à votre portail web SCEPman Certificate Master.

Sélectionnez Demander un certificat à gauche

Sélectionnez (Web) Serveur en haut

Sélectionnez Formulaire

Entrez tous les noms alternatifs du sujet (SAN) pour lesquels le certificat doit être valide, séparés par des virgules, des points-virgules ou des sauts de ligne. Générez un certificat de serveur comme décrit ici et fournissez tout FQDN que vous souhaitez. Nous recommandons d'adapter le SAN du certificat serveur par défaut, par exemple

radsec-<le nom de votre instance RADIUSaaS>.radius-as-a-service.com.Définissez le format de fichier à télécharger sur PEM

Sélectionnez Inclure la chaîne de certificats et téléchargez le certificat.

Soumettre la demande pour télécharger le nouveau certificat de serveur.

Important : Notez temporairement le mot de passe car il ne peut pas être récupéré depuis Certificate Master.

Téléversez le nouveau certificat de serveur vers RADIUSaaS

Pour ajouter votre certificat de serveur créé dans les étapes ci-dessus, accédez à instance RADIUSaaS > Paramètres > Paramètres du serveur > Ajouter puis

Choisissez Certificat encodé PEM ou PKCS#12 (Si vous avez sélectionné PKCS#12 à l'étape 5, cela contient à la fois la clé publique et privée)

Glissez-déposez votre fichier de certificat ou cliquez pour le parcourir

Saisissez le mot de passe de votre clé privée

Cliquez sur Enregistrer

Veuillez noter : Par défaut, SCEPman Certificate Master émet des certificats valables 730 jours. Si vous souhaitez modifier cela, veuillez vous référer à la documentation.

Activation du certificat

Assurez-vous de surveiller l'expiration de votre certificat de serveur et de le renouveler en temps voulu afin d'éviter les interruptions de service.

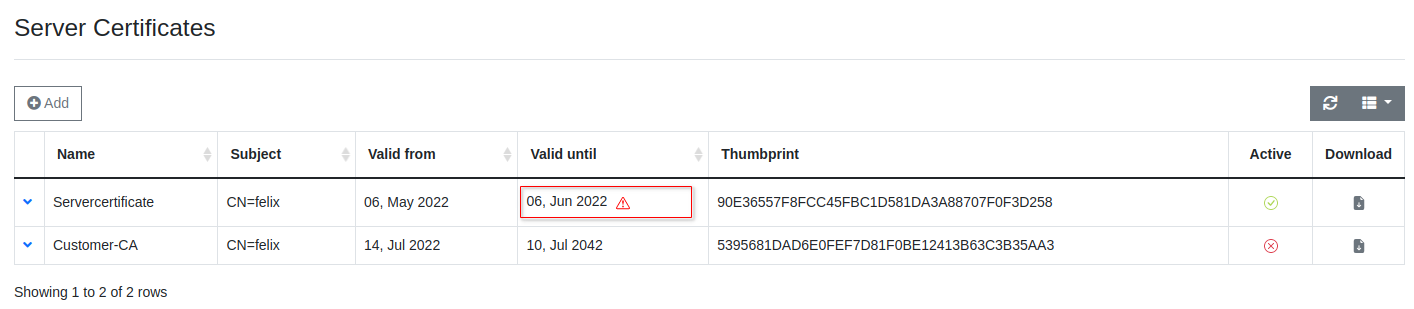

Comme les certificats expirent de temps en temps ou que vos préférences quant aux certificats à utiliser changent, il est important que vous puissiez contrôler le certificat que votre serveur utilise. La colonne Active vous montre le certificat que votre serveur utilise actuellement. Pour changer le certificat utilisé par votre serveur, développez la ligne du certificat que vous souhaitez choisir et cliquez sur Activer.

Télécharger

Pour télécharger votre certificat de serveur, vous avez deux options :

Cliquez sur Télécharger le certificat CA en haut. Cela téléchargera directement la CA racine de confiance du certificat de serveur actuellement actif .

Cliquez sur l' icône de téléchargement dans la ligne correspondante.

Option 2 ouvrira une boîte de dialogue affichant le chemin complet du certificat. Le certificat racine sera toujours marqué en vert.

Pour les deux options, le certificat racine téléchargé est encodé en base64 (PEM). Dans le cas où votre appareil (par ex. contrôleur WiFi) nécessite un codage binaire (DER), vous pouvez le convertir en utilisant OpenSSL:

Supprimer

Pour supprimer un certificat, développez la ligne correspondante, cliquez sur Supprimer et confirmez votre choix.

Expiration du certificat

Ne laissez pas le certificat de serveur RADIUS expirer. Cela interrompra l'authentification.

Les certificats expirent de temps à autre. Cinq mois avant l'expiration de votre certificat, votre tableau de bord vous en informera en affichant un signe d'avertissement à côté.

Si le triangle est affiché à côté du certificat de serveur RADIUS actif, suivez ce guide pour le mettre à jour :

Renouvellement du certificat serveurConnexion SCEPman

SCEPman Enterprise Edition uniquement

Applicable à la version 3.0 et supérieures

Le paramètre de connexion SCEPman est conçu pour connecter directement votre instance RaaS à votre instance SCEPman. Lorsque vous configurez cette connexion, RaaS effectuera la tâche suivante :

Créer et activer un nouveau certificat de serveur

Il gérera ce certificat de serveur, y compris le processus de renouvellement.

Pour établir cette connexion, suivez ces étapes :

Copiez le jeton API affiché.

Accédez à votre service d'application SCEPman comme indiqué dans ce guide et créez une nouvelle variable d'environnement nommée AppConfig:RADIUSaaSValidation:Token en utilisant le jeton précédemment copié comme valeur.

Appliquez vos paramètres et redémarrez votre service d'application.

Saisissez l'URL de votre instance SCEPman dans le champ URL SCEPman.

Cliquez sur Configurer la connexion. Cette action désactive le certificat de serveur actuel afin que le certificat nouvellement créé puisse être géré.

Après la configuration, deux nouveaux boutons apparaîtront et remplaceront les précédents.

Faire pivoter le certificat. Ce bouton fera pivoter et activera votre certificat de serveur entre les deux emplacements disponibles. Servercertificate-upload0 et Servercertificate-upload1.

Supprimer la connexion. Ce bouton supprimera la connexion que vous avez précédemment configurée. Veuillez noter que cette action est irréversible. Lorsque vous supprimez la connexion, le jeton sera également supprimé. Si vous souhaitez configurer la connexion ultérieurement, vous devrez suivre à nouveau les étapes ci-dessus.

Mis à jour

Ce contenu vous a-t-il été utile ?